가. 취약점 개요

■ 내용

- 로그 서버에 저장될 로그 설정이 기관의 정책에 맞게 설정되어 있는지 점검

■ 목적

- 보안장비와 연결된 로그 서버가 기관의 정책에 맞게 로그를 저장할 수 있도록 설정되어 있는지 확인하기 위함

■ 보안 위협

- 로그 서버에 기관의 정책에 맞는 로그를 보관하도록 설정되어 있지 않을 경우 비인가자의 공격 및 침입 사고가 발생했을 시 로그 검토나 사고 원인 분석이 어려워질 수 있음

나. 점검방법

■ 대상 : 방화벽, IPS, VPN, IDS, Anti-DDoS, 웹방화벽 등

■ 판단기준

- 양호 : 로그 서버에 저장될 로그가 기관 정책에 맞게 설정되어 있을 경우

- 취약 : 로그 서버에 저장될 로그가 기관 정책에 맞게 설정되어 있지 않을 경우

■ 점검방법

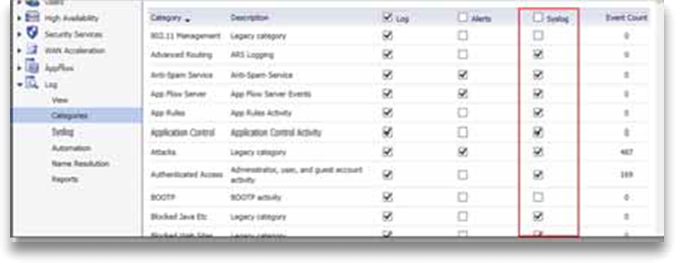

Step 1) 보안장비의 로그 설정 메뉴 확인

다. 조치방법

■ 기관의 정책에 맞게 로그 서버에 저장될 로그를 설정

Step 1) 정책에 따른 원격 로그 서버에 저장될 로그 설정 (각 벤더별 설정 방법이 상이함)

Step 2) 특정 내부 네트워크에서의 syslog 전송만 허용할 경우 ACL을 적용하여 제어할 수 있음

라. 조치시 영향

■ 일반적인 경우 영향 없음