가. 취약점 개요

■ 내용 : 로그 보관 정책에 따라 적절하게 로그를 보관하는지 점검

■ 목적 : 로그 보관 설정을 점검하여 로그 검토나 보안장비 침해 사고 원인 분석에 필요한 (3개월 이상) 로그를 안전(삭제, 변경 불가)하게 보관하는지 확인하기 위함

■ 보안 위협 : 로그 보관 기간이 적용되어 있지 않은 경우 보안장비에서 로그를 자동으로 삭제하여 로그 검토나 보안장비 침해사고 원인 분석 시 필요한 로그가 남아있지 않아 로그 검토나 사고 원인 분석이 어려워질 수 있음

■ 참고

- 로그 보관 기간:

「정보통신망 이용촉진 및 정보보호 등에 관한 법률」 제45조 제2항에 따른 과학기술정보 통신부 고시 「정보보호조치에 관한 지침 [별표1] 보호조치의 구체적인 내용 2.2.10 로그 관리」에 따라 최소 1개월 이상 로그기록 유지·관리(정보보호시스템은 3개월) 하도록 정함

나. 점검방법

■ 대상 : 방화벽, IPS, VPN, IDS, Anti-DDoS, 웹방화벽 등

■ 판단기준

- 양호 : 정책에 따라 로그 보관 설정이 되어있는 경우

- 취약 : 로그 보관 정책이 없고, 관리되고 있지 않는 경우

■ 점검방법

Step 1) 보안장비의 보관된 로그 날짜 확인

다. 조치방법

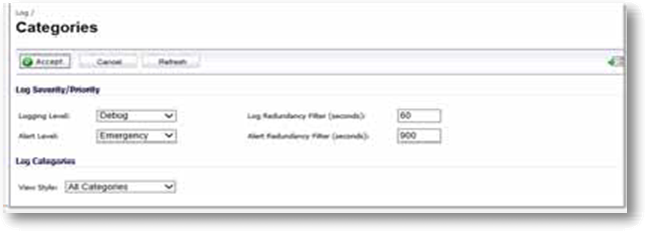

■ 보안장비 로그 보관 설정에서 로그 저장기간 확인 및 변경

Step 1) 보안장비 로그 보관 설정에서 로그 저장기간 확인 및 변경

(별도의 장비에 보관하고 있다면 로그 보관 정책에 맞게 보관 설정)

라. 조치시 영향

■ 일반적인 경우 영향 없음