가. 취약점 개요

■ 내용 : 유추하기 쉬운 URL로 관리자 페이지 및 메뉴 접근의 가능 여부 점검

■ 목적 : 관리자 페이지 URL이 유추하기 쉬운 이름(admin, manager 등) 및 웹 사이트 설계 오류를 수정하여 비인가자의 관리자 메뉴 접근을 방지하고자 함

■ 보안 위협

- 웹 관리자의 권한이 노출될 경우 웹 사이트의 변조뿐만 아니라 취약성 정도에 따라서 웹 서버의 권한까지도 노출될 수 있음

■ 참고

※ 소스코드 및 취약점 점검 필요

나. 점검방법

■ 대상 : 웹 애플리케이션 소스코드, 웹 서버, 웹 방화벽

■ 판단기준

- 양호 : 유추하기 쉬운 URL로 관리자 페이지 접근이 불가능한 경우

- 취약 : 유추하기 쉬운 URL로 관리자 페이지 접근이 가능한 경우

■ 점검방법

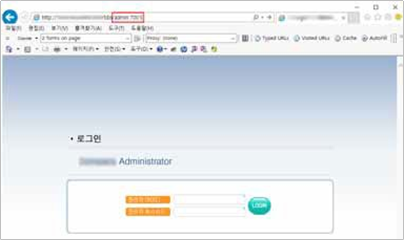

Step 1) 추측하기 쉬운 관리자 페이지 경로(/admin, /manager, /master, /system 등) 접근을 시도하여 관리자 페이지가 노출되는지 확인

Step 2) 추측하기 쉬운 포트(7001, 8080, 8443, 8888 등) 접속을 시도하여 관리자 페이지가 노출되는지 확인

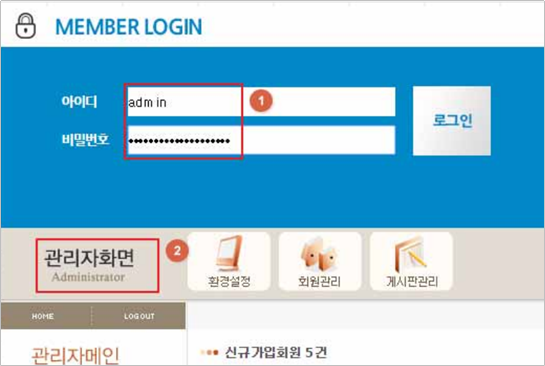

Step 3) 관리자 페이지의 로그인 창에 기본 관리자 계정(admin, administrator, manager 등) 및 패스워드를 입력하여 로그인 가능한지 확인

Step 4) 관리자 페이지 로그인 후 식별된 하위 페이지(/admin/main.asp, /admin/menu.html 등) URL을 새 세션에서 직접 입력하여 인증 과정 없이 접근 가능한지 확인

다. 조치방법

■ 유추하기 어려운 이름(포트 번호 변경 포함)으로 관리자 페이지를 변경하여 비인가자가 관리자 페이지에 접근할 수 없도록 하고 근본적인 해결을 위해 지정된 IP만 관리자 페이지에 접근할 수 있도록 제한하여야 함. 단, 부득이하게 관리자 페이지를 외부에 노출해야 하는 경우 관리자 페이지 로그인 시 2차 인증(otp, vpn, 인증서 등) 적용 필요함

■ 보안설정방법

- 일반 사용자의 접근이 불필요한 관리자 로그인 페이지 주소를 유추하기 어려운 이름으로 변경하고 관리자 페이지 접근 포트도 변경함

- 관리자 페이지의 하위 페이지 URL을 직접 입력하여 접근하지 못하도록 페이지마다 세션 검증이 필요함

- 관리자 페이지 이외에도 특정 사용자만 접근 가능한 페이지들은 정상적인 프로세스에 따라 접근할 수 있도록 페이지마다 세션 검증이 필요함

- 웹 방화벽을 이용하여 특정 IP만 접근 가능할 수 있도록 룰셋 적용

라. 조치시 영향

■ 일반적으로 영향 없음

'주요정보통신기반기설 기술적 취약점 분석 평가 방법 상세가이드 > WEB 진단' 카테고리의 다른 글

| 26. 위치 공개 WEB [PL] - 주요정보통신기반시설 기술적 취약점 분석 평가 방법 상세 가이드(2021) (0) | 2021.11.10 |

|---|---|

| 25. 경로 추적 WEB [PT] - 주요정보통신기반시설 기술적 취약점 분석 평가 방법 상세 가이드(2021) (0) | 2021.11.10 |

| 23. 파일 다운로드 WEB [FD] - 주요정보통신기반시설 기술적 취약점 분석 평가 방법 상세 가이드(2021) (0) | 2021.11.10 |

| 22. 파일 업로드 WEB [FU] - 주요정보통신기반시설 기술적 취약점 분석 평가 방법 상세 가이드(2021) (0) | 2021.11.10 |

| 21. 프로세스 검증 누락 WEB [PV] - 주요정보통신기반시설 기술적 취약점 분석 평가 방법 상세 가이드(2021) (0) | 2021.11.10 |