가. 취약점 개요

■ 내용 : 윈도우즈 최상위 관리자 계정인 Administrator의 계정명 변경 또는 보안을 고려한 비밀번호 설정 여부 점검

■ 목적 : 윈도우즈 기본 관리자 계정인 Administrator의 이름을 변경 또는 보안을 고려한, 잘 알려진 계정을 통한 악의적인 패스워드 추측 공격을 차단하고자 함

■ 보안 위협

- 일반적으로 관리자 계정으로 잘 알려진 Administrator를 변경하지 않은 경우 악의적인 사용자의 패스워드 추측 공격을 통해 사용 권한 상승의 위험이 있 으며, 관리자를 유인하여 침입자의 액세스를 허용하는 악성코드를 실행할 우려가 있음

- 윈도우즈 최상위 관리자 계정인 Administrator는 기본적으로 삭제하거나 잠글 수 없어 악의적인 사용자의 목표가 됨

■ 참고

※ 윈도우즈 서버는 Administrator 계정을 비활성화 할 수 있으나 안전 모드로 컴퓨터를 시작할 경우 본 계정은 자동으로 활성화 됨

나. 점검방법

■ 대상 : Windows NT, 2000, 2003, 2008, 2012, 2016, 2019

■ 판단기준

- 양호 : Administrator Default 계정 이름을 변경하거나 강화된 비밀번호를 적용한 경우

- 취약 : Administrator Default 계정 이름을 변경하지 않거나 단순 비밀번호를 적용한 경우

■ 점검방법

- DOS 명령어로 확인 방법

| [C:\~]$ net localgroup administrators 별칭 administrators 설명 컴퓨터 도메인에 모든 액세스 권한을 가진 관리자입니다. 구성원 ------------------------------------------------------------------------------- Administrator bts LNSS_MONITOR_USR 명령을 잘 실행했습니다. |

- GUI 로 확인 방법

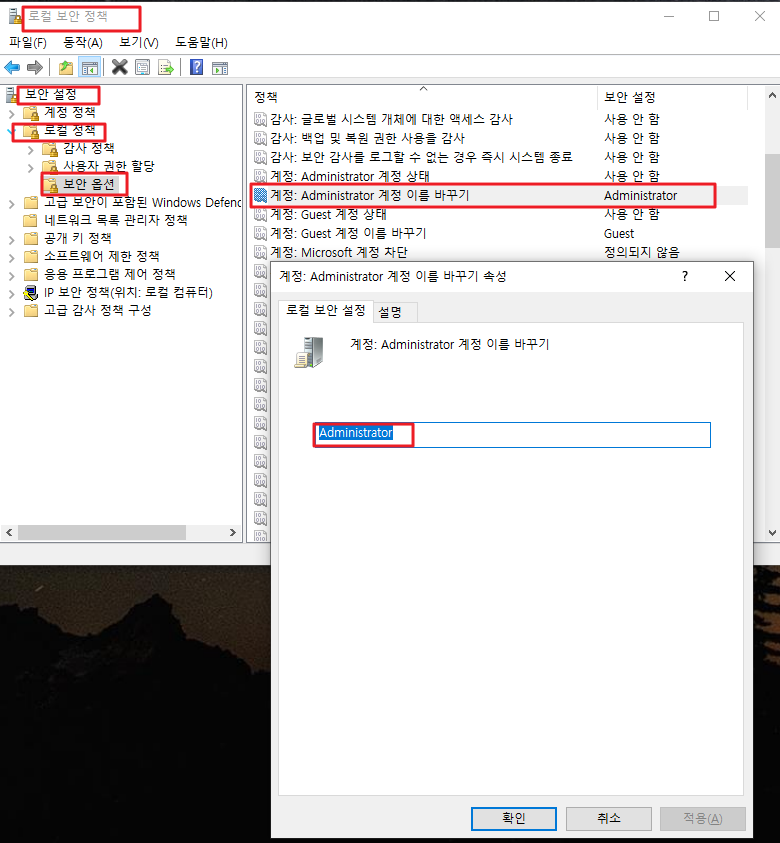

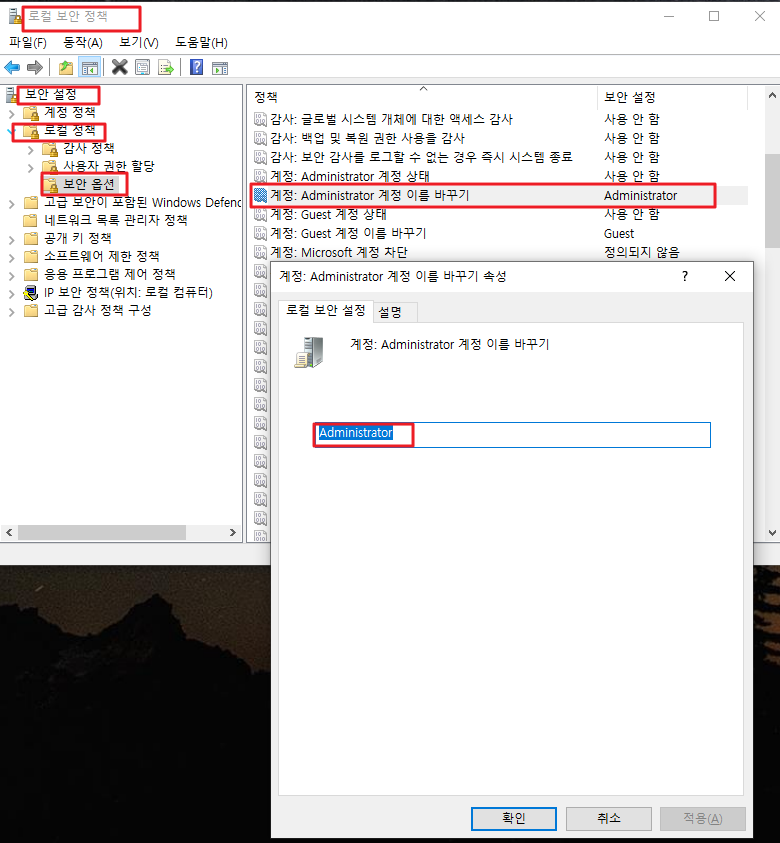

Step 1) 시작> 프로그램> 제어판> 관리도구> 로컬 보안 정책> 로컬 정책> 보안옵션

Step 2) "계정: Administrator 계정 이름 바꾸기"

다. 조치방법

■ Window NT, 2000, 2003, 2008, 2012, 2016, 2019

Step 1) 시작> 프로그램> 제어판> 관리도구> 로컬 보안 정책> 로컬 정책> 보안옵션

Step 2) "계정: Administrator 계정 이름 바꾸기"를 유추하기 어려운 계정 이름으로 변경

라. 조치시 영향

■ 일반적으로 영향 없음

마. 재민스 참고

1) 점검 스크립트

| net localgroup Administrators | findstr /V "Comment Members completed" | findstr . | findstr /V "Alias name" | findstr /I "Administrator" |

예)

| [C:\~]$ net localgroup Administrators | findstr /V "Comment Members completed" | findstr . | findstr /V "Alias name" | findstr /I "Administrator" 별칭 Administrators Administrator |

2) 참고

Windows 계정의 대소문자 구분 안함. 따라서, Administrator 을 ADMINISTRATOR 로 바꾸었다고 해도 변경된 것이 아님

'주요정보통신기반기설 기술적 취약점 분석 평가 방법 상세가이드 > Windows 서버 진단' 카테고리의 다른 글

| Batch file 명령어 - For 문 정리 (0) | 2022.04.20 |

|---|